Как отключить уведомления на Android?

Устанавливая каждое приложение, владелец смартфона соглашается с запросами на доступ к определенным данным и возможностям...

Чтобы узнать все о настройках брандмауэра, нужно понимать его задачи и цели. Попробуем определиться с понятиями «брандмауэр» и «файрвол», есть ли у них отличия и схожие черты. Разберемся с доступом к сети и настройкой серверов.

Прежде чем сделать краткий обзор на брандмауэр, нужно узнать, что такое межсетевой экран. Это условная программа, которая относится к компьютерной сети. Она работает с контролем сетевого трафика и его фильтрацией. Для этого в программно-аппаратной части есть определенный набор правил.

Именно брандмауэр является этим сетевым экраном. С немецкого языка слово переводится, как «противопожарная стена». Часто пользователи не могут отличить брандмауэр от файрвола. Это неудивительно, поскольку и первый, и второй являются межсетевыми экранами. Разница лишь в том, что брандмауэр - это немецкий термин, а файрвол - английский.

Начиная с версии Windows XP, разработчик внедрил в операционную систему межсетевой экран. Так стали доступны настройки брандмауэра. Это не значит, что подобного программного элемента до этого не было. Ранее была выпущена версия Internet Connection Firewall. Но главным преимуществом новинки стало наличие контроля за доступом программ в сеть.

Старый файрвол входил в компьютерную систему, но по умолчанию был отключен из-за ошибок совместимости. Настройки этого межсетевого экрана были доступны в конфигураций сети, а значит, становились сложно досягаемыми для некоторых пользователей. С 2003 года произошел ряд атак компьютерных червей. Это было связано с системной уязвимостью.

В 2004 атаки продолжались, что приводило к молниеносным заражениям системы. Чтобы исправить это, нужно было доработать файрвол. Так стал популярным «Брандмауэр Windows».

В новый межсетевой экран встроили журнал безопасности, который собирал данные по «айпи»-адресам и соединениям по сетям домашним, служебным, а также в Интернете. Этот сервис практически не обновлялся с момента выхода. Поэтому все настройки каких-либо параметров подходят как для старых операционных систем, так и для новых версий.

Сейчас настройки брандмауэра можно осуществлять в «Центре обеспечения безопасности», поскольку этот файрвол является его частью.

Чтобы производить настройки доступа брандмауэра, нужно понимать, как включать или отключать его. Конечно, отключать его не рекомендуется, поскольку это поставит под вопрос безопасность системы. Но иногда отключение необходимо для того, чтобы активировать работу антивирусника.

Большинство подобных программ имеют встроенный файрвол. Чтобы избежать конфликтов с совместимостью, встроенный брандмауэр отключают. Если же скачиваемый антивирусник не имеет файрвола, тогда версию от «Виндовс» можно и оставить.

Чтобы начать работу с этим программно-аппаратным элементом Сети нужно открыть его. Как обычно, есть несколько способов. Можно просто ввести его название в строку поиска системы. У вас будет список из нескольких вариантов. Лучше выбрать «Брандмауэр Windows».

Еще один вариант подхода к этому сервису - это переход через «Панель управления». Для этого нужно нажать «Пуск», в правом столбике найти «Панель управления», откроется окно. Посмотрите на правый верхний угол, где есть строка «Просмотр» и выберите там «Крупные значки». Перед вами появится список, в котором вы и найдете фирменный файрвол.

Откроется новое окно, где и можно осуществлять настройки брандмауэра. В левом столбике будет строка «Отключить или включить брандмауэр». Имеется выбор для домашней сети и общественной. Тут же легко отключать уведомления о блокировке приложения. Нужно обязательно поставить галочку, чтобы программа тут же оповестила вас о вредоносной утилите.

Некоторые проблемы с доступом к Сети связанные именно с брандмауэром. Возможно вы не разобрались с работой антивирусника и запретили доступ к сети. В настройках брандмауэра можно его восстановить. Снова в левом столбике, переходим по строке «разрешить запуск программы или компонента через брандмауэр».

Перед вами откроется новое окно. В нем будет список программ, которым заблокирован или открыт доступ к Сети. Нужно просто поставить галочки там, где это необходимо. К примеру, здесь можно найти браузер, который не переходит на сайты и дать ему разрешение на это.

Если вам нужно разрешить доступ к Сети в настройках брандмауэра программе, которой нет в списке, сделать это нетрудно. Достаточно под табличкой, в которой есть утилиты, найти кнопку «Разрешить другую программу». После чего появится дополнительный список приложений, из которых можно добавить другой браузер либо софт, который нуждается в доступе к Сети.

Помните, что чем больше в файрволе подобных разрешенных программ, тем менее безопасной становится ваша работа. Порты, которые открываются, перестают контролироваться системой и могут пропустить вредоносные утилиты.

Чтобы появилось больше возможностей для настройки доступа, можно воспользоваться дополнительными параметрами. В этой строке можно корректировать сетевые профили. Используется по умолчанию три варианта:

Тут же можно работать с правилами для подключений разного типа. Возможно, вам необходима настройка сервера. Брандмауэр легко работает с входящими или исходящими подключениями. Для этого в дополнительных параметрах необходимо выбрать нужный пункт и кликнуть по нему, выбрав «Создать правило».

Откроется специальное окошко, в котором будет несколько шагов. В каждом все подробно описано. Правила делятся на несколько типов. Если используется правило для программы, тогда возможно настроить доступ определенного софта к Сети. Если для порта, тогда происходит разрешение или запрет для него, ряда портов или протокола.

Также можно выбрать предопределенное или настраиваемое правило. Далее, настройка более чем понятна. Указываете путь к программе, выбираете открытый или закрытый доступ. Также настраиваете разрешение или запрет для определенного типа сетей. Даете имя своему профилю и на этом настройка закончена.

Если нужна более тонкая настройка, к примеру, запрет всем софтам подключаться к обозначенному «айпи» или порту либо создание списка «белых» адресов, выбирайте настраиваемые правила.

Если интернет не работает, и нет возможности вызвать специалиста срочно, вы можете попытаться наладить настройки самостоятельно, воспользовавшись нашей статьёй.

Совет: прежде чем искать методы решения проблем в настройках сети и роутера, проверьте состояние своего счёта у провайдера и надежность крепления сетевого кабеля, приблизительно в половине случаев это решает проблему.

Иногда, доступ в интернет могут блокировать собственные агенты защиты системы, как брандмауэр или антивирус. Определить запрет брандмауэра Windows 8 достаточно просто – отключить его в настройках системы и проверить подключение, если сеть появится – проблема обнаружена.

Если запрет исходит от антивируса, нужно отключать уже непосредственно программу или завершать соответствующие процессы через диспетчер задач.

Основная функция брандмауэра – проверка данных поступающих из интернета и блокировка тех, которые вызывают опасения. Существует два режима «белый» и «черный» список. Белый – блокировать всё, кроме того, что разрешено, черный разрешать все кроме запрещенного. Даже после полной настройки брандмауэра остаётся необходимость устанавливать разрешения для новых приложений.

Чтобы найти брандмауэр:

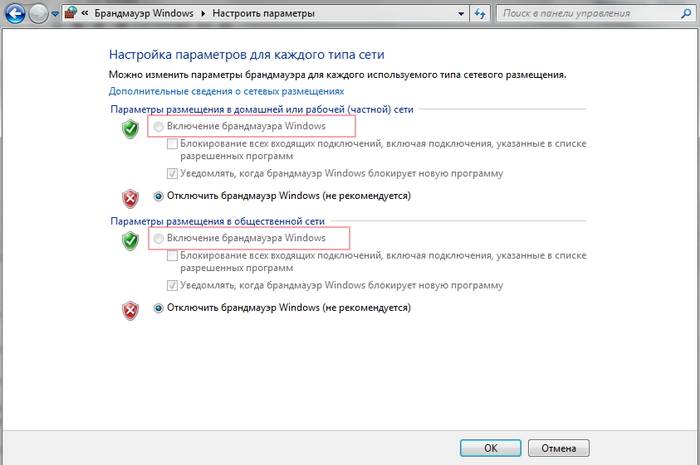

Если у вас уже установлен антивирус, отключите брандмауэр как показано на этой картинке.

Брандмауэр и иногда антивирус могут полностью блокировать все исходящие соединения.

Чтобы перекрыть файерволом исходящие подключения в режиме белого фильтра нужно:

Есть специальный список программ, которым разрешен обмен данными с интернетом и если нужная вам блокируется, нужно просто настроить разрешения для нее в этом списке. Кроме того, можно настроить уведомления так, чтобы если блокируется новое приложение, вы имели выбор – оставить все как есть и разрешить доступ этой программе.

Например, можно закрыть доступ к интернету для скайпа или гугл хром, или наоборот, оставить доступ только для пары конкретных рабочих программ.

Чтобы настроить доступ для служб:

В новых версиях Windows, начиная с Vista, предусмотрена возможность выбирать службу из списка, не вводя имя службы вручную. Если нет доступа к компьютеру в сети windows xp или windows server, вам нужно настроить службу политики доступа, то подробное описание можно найти в справках системы.

Чтобы активировать зарезервированное правило, нужно повторить пункты 1-3 из предыдущего раздела, затем:

Для установки особого разрешения VPN подключения, нужно снова повторить пункты 1-3, далее :

При возникновении проблем, один из лучших вариантов – зайти на сайт антивируса или обратиться в тех.поддержку продукта, там вам точно укажут правильные настройки программы.

Антивирус не должен блокировать рабочие программы – как гугл хром или скайп, но должен их проверять во время работы.

Безопасные настройки антивируса должны включать:

Обновление антивируса должно быть актуальным, либо с выходом новых версий, либо ежемесячно автоматически.

Если при подключении вы видите «Неопознанная сеть», но все настройки в порядке, обратитесь сначала к провайдеру – это может быть его внутренняя ошибка.

После переустановки Windows настройки интернета обычно возвращаются к первоначальным, поэтому нужно устанавливать их заново:

Причиной проблемы могут стать ошибки протокола Windows, чтобы исправить это, нужно сбросить настройки протокола.

Это довольно просто:

Когда возникают проблемы подключения через WiFi, нужно определить, в чем источник проблемы. Это может быть ноутбук, роутер или провайдер. Если все устройства подключаются к роутеру и нормально работают с интернетом – причина в ноутбуке, если наоборот, подключить сетевой кабель к ноутбуку и интернет будет работать – нужно заняться настройками роутера. Когда ничего не помогает, обратитесь в тех.поддержку провайдера.

Если проблема в ноутбуке, но все вышеперечисленные настройки в порядке, проведите диагностику системы на вирусы и работу устройств. Возможны неполадки в работе сетевого драйвера или даже нарушения работы непосредственно сетевой карты, разъема.

Возможно, не совпадает пароль WiFi точки, например, из-за неправильной раскладки или CapsLock.

Роутер при неправильных настройках может раздавать WiFi без доступа к сети. О том как правильно настроить роутер – читайте далее.

Одной из причин подключения без сети может быть защита сети вай фай от несанкционированного доступа с помощью блокировки по MAC-адресу. Узнать, как исправить эту проблему можно на сайте производителя роутера, или самостоятельно найти в настройках список разрешенных или запрещенных адресов и добавитьудалить адрес своего ноутбука.

Посмотреть MAC-адрес своего ноутбука можно введя команду Ipconfig / all в командной строке.

Также, на роутере есть настройки ограничения скорости для каждого клиента, таким образом можно как разрешить скорость на максимально, так и ограничить её до пары кбсек.

Проблемы со скоростью интернета могут быть сигналом о помощи от самого роутера – возможно, вы не сняли с него заводскую пленку, он чем-то накрыт или перегревается по другим причинам. Если не обеспечить устройству нормальную вентиляцию, то проживёт оно недолго и крайне неэффективно.

Если в возникших проблемах вы подозреваете именно роутер, для проверки нужно подключить сетевой кабель к ноутбуку или компьютеру. Если интернет не заработал автоматически, создать новое кабельное подключение, ввести логин и пароль, предоставленные провайдером. Возможно, понадобится ввести дополнительные настройки протоколов в свойствах адаптера.

Чтобы проверить, соответствуют ли настройки IPv4 компьютера заявленным провайдером, нужно сделать следующее:

Настройка соединения через роутер, происходит через веб-интерфейс устройства. В комплекте к маршрутизатору иногда идет диск с настройками, но можно обойтись и без него. Для первоначальной настройки лучше всего соединить роутер непосредственно с ноутбуком, а потом уже с кабелем интернета, подключение к электросети выполняется в последнюю очередь.

Если у вас недостаточно времени чтобы ждать специалиста, нет желания тратить деньги, вы чувствуете себя уверенным пользователем ПК, то пользуясь различными инструкциями и рекомендациями, можете попробовать самостоятельно настроить подключение интернета. Скорее всего, это займет в два-три раза больше времени и энергии, чем обращение к мастеру, но зато даст полезный опыт в будущем.

>Брандмауэр, или так называемый межсетевой экран, предназначен для проверки и фильтрации информации из сети и знать, как настроить брандмауэр Windows 7 просто необходимо.

Если происходят какие-либо несанкционированные действия в системе безопасности персонального компьютера, делая ее уязвимой для атак хакеров и разнообразных вирусных программ — брандмауэр пресекает их.

Если вы помните, как настроить брандмауэр Windows XP, вы легко справитесь и с семеркой. Перво-наперво необходимо запустить панель управления посредством кнопки «Пуск», находящейся, как правило в нижнем левом углу экрана монитора.

В открывшемся окне для того, чтобы настроить брандмауэр нам нужно выбрать подпункт «система и безопасность», а если у вас другая версия windows 7 — сразу перейти по вкладке «Брандмауэр windows».

При условии, что вы успели уже установить антивирус, просто отключите брандмауэр windows 7, а если еще не устанавливали — смело включайте его, он защитит вашу систему от всяких неприятностей, типа вирусов и хакеров, так как понизит . Для того, чтобы брандмауэр работал на рекомендуемых корпорацией Microsoft настройках, нужно оперировать пунктом меню «Включение/отключение брандмауэра Windows».

На следующей вкладке, собственно, и осуществляется включение либо отключение защиты.

На следующей вкладке, собственно, и осуществляется включение либо отключение защиты.

Для включения просто отметьте выделенные на скриншоте пункты и нажмите ОК.

Для включения просто отметьте выделенные на скриншоте пункты и нажмите ОК.

Бывает и так, что брандмауэр блокирует работу некоторых программ или приложений, для этого необходимо попросить его «сделать для вас исключение». Возвращаемся на один шаг назад и идем по вкладке, отмеченной на скриншоте красной рамкой:

Здесь ставим галочки напротив каждой программы, которую желаем добавить в исключения.

Здесь ставим галочки напротив каждой программы, которую желаем добавить в исключения.

Если вы желаете работать в системе Windows 7 в условиях повышенной безопасности — вам необходимо дополнительно настроить брандмауэр, так как этого требует Microsoft. Возвращаемся на шаг назад и кликаем на вкладку «Дополнительные параметры».

Если вы желаете работать в системе Windows 7 в условиях повышенной безопасности — вам необходимо дополнительно настроить брандмауэр, так как этого требует Microsoft. Возвращаемся на шаг назад и кликаем на вкладку «Дополнительные параметры».

В открывшемся окне и происходит настройка дополнительных параметров, таких, как правила подключения (можно создать свое) и профиль домена.

В открывшемся окне и происходит настройка дополнительных параметров, таких, как правила подключения (можно создать свое) и профиль домена.

Вот мы и настроили брандмауэр операционной системы Windows 7, а если же у вас остались какие-либо вопросы — буду рад на них ответить. Просто используйте для этого комментарии к статье.

Вот мы и настроили брандмауэр операционной системы Windows 7, а если же у вас остались какие-либо вопросы — буду рад на них ответить. Просто используйте для этого комментарии к статье.

Не удается удалить домашнюю группу — брандмауэр настроен неправильно. В автоматическом режиме не исправляется, а в ручном не удается.

у меня домашний ноутбук hp elitebook 8570p я установил Гугл через Мозиллу Фаерфокс52 в разделе Allow programs to communicate through windows firewall мне нужно правильно пометить галочками 44 программы но не знаю как это сделать может они и вовсе лишние вот они печатаю 1.Wireless portable devices 2.Windows remote management 3.Windows peer to peer collaboration foundation4.Windows media player network sharing service(internet)5.Windows media player network sharing service6.Windows media player(галочка стоит мне он нужен)7.Windows management instrumentation(wmi)8.Windows firewall remote management9.Windows communication foundation10.Windows collaboration computer name registration service11.tcpsvcs system12.tcpsvcs system13.SNMP trap14.Secure socket tunneling protocol15.Routing and remote access16.Remote volume management17.Remote service management18.Remote scheduled tasks management19.Remote event log management20.Remote desktop-remoteFX21.Remote desktop22.Remote assistance23.Performance logs and alerts24.Networking-timestamp request(ICMPv4-in)25.Networking-router solicitation(ICMPv4-in)26.Networking-redirect(ICMPv6-in)27.Networking-redirect(ICMPv4-in)28.Networking-address mask request(ICMPv4-in)29.Network discovery30.Netlogon service31.Mywifidhcpdns32.Media center extenders33.Key management service34.iSCSI service35.Homegroup36.Firefox(c/program files/mozilla firefox)галочка стоит нужна37.File and printer sharing38.Distributed transaction coordinator39.Core networking40.Connect to a network projector41.Branchcache-peer discovery(uses WSD)42.Branchcache-hosted cache server(uses HTTPS)43.Branchcache-hosted cache client(uses HTTPS)44.Branchcache-content retrieval(uses HTTP)

При попытки выхода на почтовый ящик в поисковике yandex или mail.ru включается, что страница или объект недоступен. Включение удается после нескольких попыток

У меня Windows 7. Начало всплывать окно «Отключить расширенное ведение журналов РСАРы». Никак не получается. Помогите решить проблему.

Не проходит соединение со скайпом при включенном брандмаузере

Оснастка консоли управления (MMC) ОС Windows Vista™ – это брандмауэр, регистрирующий состояние сети, для рабочих станций, фильтрующий входящие и исходящие соединения в соответствии с заданными настройками. Теперь можно настраивать параметры брандмауэра и протокола IPsec с помощью одной оснастки. В этой статье описывается работа брандмауэра Windows в режиме повышенной безопасности, типичные проблемы и средства их решения.

Брандмауэр Windows в режиме повышенной безопасности – это брандмауэр, регистрирующий состояние сети, для рабочих станций. В отличие от брандмауэров для маршрутизаторов, которые развертывают на шлюзе между локальной сетью и Интернетом, брандмауэр Windows создан для работы на отдельных компьютерах. Он отслеживает только трафик рабочей станции: трафик, приходящий на IP-адрес данного компьютера, и исходящий трафик самого компьютера. Брандмауэр Windows в режиме повышенной безопасности выполняет следующие основные операции:

Список разрешенного трафика формируется двумя путями:

Первым шагом по решению проблем, связанных с Брандмауэром Windows, является проверка того, какой профиль является активным. Брандмауэр Windows в режиме повышенной безопасности является приложением, отслеживающим сетевое окружение. Профиль брандмауэра Windows меняется при изменении сетевого окружения. Профиль представляет собой набор настроек и правил, который применяется в зависимости от сетевого окружения и действующих сетевых подключений.

Брандмауэр различает три типа сетевого окружения: домен, публичная и частная сети. Доменом является сетевое окружение, в котором подключения проходят аутентификацию на контроллере домена. По умолчанию все другие типы сетевых подключений рассматриваются как публичные сети. При обнаружении нового подключения Windows Vista предлагает пользователю указать, является ли данная сеть частной или публичной. Общий профиль предназначен для использования в общественных местах, например, в аэропортах или кафе. Частный профиль предназначен для использования дома или в офисе, а также в защищенной сети. Чтобы определить сеть как частную, пользователь должен обладать соответствующими административными полномочиями.

Хотя компьютер может быть подключен одновременно к сетям разного типа, активным может быть только один профиль. Выбор активного профиля зависит от следующих причин:

Для определения активного профиля нажмите узел Наблюдение в оснастке Брандмауэр Windows в режиме повышенной безопасности . Над текстом Состояние брандмауэра будет указано, какой профиль активен. Например, если активен профиль домена, наверху будет отображена надпись Профиль домена активен .

При помощи профилей брандмауэр Windows может автоматически разрешать входящий трафик для специальных средств управления компьютером, когда компьютер находится в домене, и блокировать тот же трафик, когда компьютер подключен к публичной или частной сети. Таким образом, определение типа сетевого окружения обеспечивает защиту вашей локальной сети без ущерба безопасности мобильных пользователей.

Ниже перечислены основные проблемы, возникающие при работе брандмауэра Windows в режиме повышенной безопасности:

В том случае, если трафик блокируется, сначала следует проверить, включен ли брандмауэр, и какой профиль является активным. Если какое-либо из приложений блокируется, убедитесь в том, что в оснастке Брандмауэр Windows в режиме повышенной безопасности существует активное разрешающее правило для текущего профиля. Чтобы убедится в наличии разрешающего правила, дважды щелкните узел Наблюдение , а затем выберите раздел Брандмауэр . Если для данной программы нет активных разрешающих правил, перейдите к узлу и создайте новое правило для данной программы. Создайте правило для программы или службы, либо укажите группу правил, которая применяется к данной функции, и убедитесь в том, что все правила данной группы включены.

Для проверки того, что разрешающее правило не перекрывается блокирующим правилом, выполните следующие действия:

Групповая политика препятствует применению локальных правил

Если брандмауэр Windows в режиме повышенной безопасности настраивается при помощи групповой политики, администратор может указать, будут ли использоваться правила брандмауэра или правила безопасности подключения, созданные локальными администраторами. Это имеет смысл в том случае, если существуют настроенные локальные правила брандмауэра или правила безопасности подключения, отсутствующие в соответствующем разделе настроек.

Для выяснения причин, по которым локальные правила брандмауэра или правила безопасности подключения отсутствуют в разделе «Наблюдение», выполните следующие действия:

При создании правила брандмауэра для входящего или исходящего трафика, одним из параметров является . Если выбрана данная функция, необходимо наличие соответствующего правила безопасности подключения или отдельной политики IPSec, которая определяет, какой трафик является защищенным. В противном случае данный трафик блокируется.

Для проверки того, что одно или несколько правил для программы требуют безопасных подключений, выполните следующие действия:

Предупреждение:

При наличии активной политики IPSec убедитесь в том, что эта политика защищает необходимый трафик. Не создавайте правил безопасности подключений, чтобы избежать конфликта политики IPSec и правил безопасности подключений.

Невозможно разрешить исходящие подключения

Смешанные политики могут привести к блокировке трафика

Вы можете настраивать брандмауэр и параметры IPSec при помощи различных интерфейсов ОС Windows.

Создание политик в нескольких местах может привести к конфликтам и блокировке трафика. Доступны следующие точки настройки:

Для просмотра всех этих параметров в соответствующих оснастках создайте собственную оснастку консоли управления и добавьте в нее оснастки Брандмауэр Windows в режиме повышенной безопасности , и Безопасность IP .

Для создания собственной оснастки консоли управления выполните следующие действия:

Для проверки того, какие политики активны в активном профиле, используйте следующую процедуру:

Для проверки того, какие политики применяются, выполните следующие действия:

Также могут возникать конфликты между политиками, определенными в локальных объектах групповой политики и сценариями, настроенными ИТ-отделом. Проверьте все политики IP безопасности при помощи программы «Монитор IP безопасности» или введя следующую команду в командной строке:

netsh IPsec dynamic show all

Для просмотра административных шаблонов откройте оснастку Групповая политика и в разделе Результаты групповой политики просмотрите, присутствуют ли параметры, наследуемые от групповой политики, которые могут привести к отклонению трафика.

Для просмотра политик IP безопасности откройте оснастку монитора IP безопасности. Выберите в дереве локальный компьютер. В области действия консоли выберите ссылку Активная политика , Основной режим или Быстрый режим . Проверьте наличие конкурирующих политик, которые могут привести в блокировке трафика.

В разделе Наблюдение оснастки Брандмауэр Windows в режиме повышенной безопасности Вы можете просматривать существующие правила как локальной, так и групповой политики. Для получения дополнительной информации обратитесь к разделу «Использование функции наблюдения в оснастке Брандмауэр Windows в режиме повышенной безопасности » данного документа.

Для остановки агента политики IPSec выполните следующие действия:

Политика одноранговой сети может привести к отклонению трафика

Для подключений, использующих IPSec, оба компьютера должны иметь совместимые политики IP безопасности. Эти политики могут определяться при помощи правил безопасности подключений брандмауэра Windows, оснастки IP безопасность или другого поставщика IP безопасности.

Для проверки параметров политики IP безопасности в одноранговой сети выполните следующие действия:

Настройки брандмауэра Windows в режиме повышенной безопасности недоступны (затенены), в следующих случаях:

Для изменения параметров брандмауэра Windows в режиме повышенной безопасности при помощи локальной групповой политики используйте оснастку Политика локального компьютера . Чтобы открыть эту оснастку, в

9.2KСеть - источник полезной и интересной информации. Но Всемирная паутина может быть довольно опасной - мы постоянно слышим о взломах корпоративных сетей и о краже банковских счетов. Неплохой преградой на пути хакеров являются брандмауэры - программы, которые блокируют несанкционированную передачу информации по Сети и препятствуют запуску вредоносных программ.

Мало кто сегодня не слышал об угрозах, существующих в виртуальном пространстве. Пока еще остается непреложным тот факт, что компьютер, подсоединенный к сети Интернет, может подвергнуться реальным атакам. К сожалению, нередко встречаются неадекватные или незаконопослушные люди (часто в одном лице), патологически не способные существовать без того, чтобы не портить жизнь другим. Тех из них, которые разбираются в компьютерах и знают, как получить удаленный доступ к файлам, называют хакерами. Чтобы защититься от них, нам прежде всего нужен хороший брандмауэр.

Перечислим основные опасности, существующие в Сети:

В настоящее время большинство локальных вычислительных сетей (ЛВС) подключены к сети Интернет. Однако отсутствие эффективных средств защиты информации в существующих сетевых протоколах приводит к различным нарушениям целостности передаваемых данных. Поэтому расширение спектра и повышение требований к уровню конфиденциальности сетевых приложений обусловливает необходимость использования специальных технических средств разграничения доступа к информационным ресурсам и контроля обмена данными между различными компьютерными сетями.

В качестве таких средств защиты широко применяются межсетевые экраны, называемые в англоязычной литературе firewall.

Брандмауэр (firewall, межсетевой экран) - это система, позволяющая разделить сеть на две или более частей и реализовать набор правил, определяющих условия прохождения информации из одной части в другую. Брандмауэры представляют собой целый класс систем, порой сопоставимых по сложности с операционной системой. Классифицировать их можно по исполнению: программные, аппаратные и смешанного типа (аппаратно-программного); по компонентной модели: локальные (работающие на одном хосте) и распределенные (distributed firewall). Однако самой «полезной» является классификация с точки зрения уровня, на котором функционируют брандмауэры: пакетный уровень, прикладной, уровень соединения.

Разбивка на уровни является условной, что подразумевает возможность работы отдельно взятого брандмауэра более чем на одном уровне одновременно. Можно сказать, что практически все современные брандмауэры функционируют сразу на нескольких уровнях, стремясь расширить функциональность и максимально использовать преимущества работы по той или иной схеме. Такая технология получила название Stateful Inspection, а брандмауэры, работающие по смешанной схеме, называются Stateful Inspection Firewall.

Работа на пакетном уровне заключается в фильтрации пакетов. Решение о том, пропускать данный пакет или нет, принимается на основе следующей информации: IP-адреса, номера портов отправителя и получателя, флаги. По сути, задача администратора сводится к составлению простенькой таблицы, на основании которой осуществляется фильтрация.

Преимущества пакетного уровня:

— низкая стоимость;

— высокая производительность.

Недостатки:

— сложность конфигурирования и поддержки;

— отсутствие дополнительных возможностей;

— рухнувшая сеть остается открытой (не защищенной);

— не защищены от фальсификации IP- и DNS-адреса.

Фильтрация на уровне пакетов, конечно, очень проста, но нередко ее бывает явно недостаточно. Информации сетевого и транспортного уровня модели OSI иногда не хватает для эффективной работы, что обусловливает существование систем, работающих на самом верхнем уровне - прикладном. Фактически брандмауэры данного уровня предоставляют собой несколько отдельных подсистем (так называемых application gateways - серверов прикладного уровня), по числу обслуживаемых сервисов. Между пользовательским процессом и нужным сервисом возникает посредник, пропускающий через себя весь трафик и принимающий в рамках установленной политики безопасности решение о его легитимности.

Как правило, современные брандмауэры поддерживают практически весь спектр существующих сервисов - HTTP, FTP, SMTP, POP3, IMAP, Telnet, Gopher, Wais, Finger, News, - позволяя либо полностью блокировать тот или иной сервис, либо же ввести некоторые ограничения.

Такая схема работы обеспечивает ряд дополнительных возможностей в области безопасности: во-первых, маскируется структура защищаемой сети; во-вторых, появляется возможность более гибко управлять доступом - например через предоставление разных прав отдельным категориям пользователей и т.д.

Преимущества прикладного уровня:

— маскировка защищаемой сети;

— широкие возможности (усиленная аутентификация, детальное протоколирование);

— рухнувшая сеть остается заблокированной (защищенной).

Недостатки:

— высокая стоимость;

— низкая производительность.

Шлюз на уровне соединения представляет собой систему, транслирующую соединения вовне. При установлении доступа пользовательский процесс соединяется с брандмауэром, который, в свою очередь, самостоятельно устанавливает соединение с внешним узлом. Во время работы брандмауэр просто копирует входящую/исходящую информацию. По большому счету данный шлюз надо рассматривать не как самостоятельный и самодостаточный механизм, а лишь как специфическое решение некоторых задач (например, для работы с нестандартными протоколами, если необходимо создать систему сбора статистики для какого-то необычного сервиса, предоставить доступ только к определенным внешним адресам, осуществить базовый мониторинг и т. д.).

К сожалению (или к счастью), уже существуют системы, специально предназначенные для обхода такого рода ограничений. Примером может служить программный комплекс AntiFirewall от iNetPrivacy Software. Он позволяет общаться посредством ICQ или IRC, использовать FTP и Usenet, забирать почту с внешних серверов POP3 и IMAP (возможность отправки не предоставляется). Способ обхода незатейлив: трафик туннелируется в протокол HTTP (который, как правило, не блокируется), а конвертация происходит на внешних прокси-серверах, которые устанавливают соединения с необходимыми службами по соответствующим протоколам. Такая схема также дополнительно предоставляет следующую возможность: IP-адрес пользователя маскируется, обеспечивая определенную анонимность.

Идеальный персональный брандмауэр должен выполнять шесть функций:

Недостатки брандмауэров

Нельзя забывать и об обратной стороне медали, о недостатках, причем не отдельных решений, а всей технологии в целом.

Разрозненность систем защиты

Это одна из самых важных проблем, решить которую пытаются немало поставщиков, но пока без особого успеха. Во многих брандмауэрах отсутствует защита от саботажа со стороны авторизованных пользователей. Этот вопрос можно рассматривать с этической, социальной или любой другой точки зрения, но сути дела это не меняет - брандмауэры не способны запретить авторизованному пользователю украсть (передать вовне, уничтожить, модифицировать) важную информацию. И хотя уже давно существуют другие решения (например, разграничение доступа и пр.), проблема заключается в разрозненности всех подобных систем, которые по сути должны выполнять одну и ту же функцию. Пока антивирусные программы, системы обнаружения вторжений, разграничения доступа и др. не получат единого центра управления, эффективность каждой из них можно смело делить на два.

Отсутствие защиты для нестандартных или новых сетевых сервисов

Решением здесь в какой-то мере могут служить шлюзы на уровне соединения или пакетные фильтры, но, как уже говорилось, им недостает гибкости. Конечно, существуют определенные возможности по туннелированию нестандартного трафика, например в HTTP, но этот вариант нельзя назвать удобным сразу по нескольким причинам. Есть множество унаследованных систем, код которых переписать невозможно. Однако оставлять их беззащитными тоже нельзя.

Снижение производительности

К счастью, подобные вопросы возникают все реже и реже, особенно у частных пользователей, стремящихся защитить свой ПК или небольшую локальную сеть. В то же время крупные локальные сети по-прежнему генерируют столь емкий трафик, что обычными программными (дешевыми или бесплатными) решениями сеть не прикроешь. Аппаратные решения демонстрируют отличную производительность и масштабируемость, но вот цена (порой исчисляемая десятками тысяч долларов) переводит вопросы их применения в совершенно иную плоскость, так что порой максимум возможного - это выделение специального сервера, «заточенного» исключительно под обслуживание брандмауэра. Естественно, подобное универсальное решение автоматически сказывается на скорости доступа.

Общие принципы настройки Firewall

Конфигурация firewall - предмет достаточно сложный, и обычно все сетевые экраны (firewall) имеют индивидуальную конфигурацию, отражающую специфику работы конкретной информационной системы. Однако здесь следует придерживаться некоторых общих принципов:

Proxy-сервер регулирует доступ сотрудников компании к ресурсам Интернета. Он имеет гибкие настройки, позволяющие ограничить доступ пользователей к определенным сайтам, контролировать объем выкачиваемой пользователем из Интернета информации и настраивать возможность доступа в Интернет тех или иных пользователей в зависимости от дня недели и времени суток. Кроме того, proxy-сервер позволяет пользователю не выходить в Интернет со своего адреса, а заменяет при запросах адрес пользователя на свой собственный и посылает запрос уже не от имени реального пользователя сети, а от своего собственного. Это не только помогает скрыть в целях безопасности внутреннюю структуру своей сети, но и позволяет не арендовать дополнительное количество адресов для всех своих сотрудников, а обойтись одним общим адресом для прокси-сервера.

Intrusion Detection System (система выявления попыток проникновения) - комплекс программного обеспечения, который обычно устанавливается на Firewall и предназначен для анализа различных событий, происходящих как на самом компьютере с IDS (Host-based IDS), так и в сети вокруг него (Network IDS). Принцип работы host-based IDS основан на анализе журналов событий системы. В основе работы Network IDS лежит анализ сетевого трафика, проходящего через систему. При выявлении события, квалифицируемого IDS как попытка проникновения, ответственному за безопасность системы посылается сообщение об атаке. Одновременно производится запись в журнале атак. Подобное поведение характерно для пассивных IDS. Если же при определенных типах атак система способна производить ряд действий, направленных на отражение атаки, то она относится к активным IDS .

Для более жесткого контроля за попытками проникновения в систему используется многоуровневая защита. Одним из таких дополнительных уровней является система контроля целостности программного обеспечения. Она контролирует все программное обеспечение на брандмауэре и присылает отчеты обо всех удаленных, вновь появившихся и изменившихся файлах. Таким образом, при малейшем изменении конфигурации шлюза ответственный за его работу получит подробный отчет о том, что и когда было изменено.

Для максимально быстрого обнаружения неисправностей в компьютерных системах часто применяются системы раннего оповещения о возникающих неисправностях, которые периодически контролируют работоспособность различных сервисов и при любых отклонениях автоматически связываются с обслуживающим систему инженером.

Системы удаленного администрирования серверов применяются для устранения неисправностей, конфигурирования систем и выполнения различных рутинных задач в локальной сети (или сети Интернет) без необходимости физического доступа к серверу.

При необходимости оценить качество защиты своего компьютера можно при помощи специальных тестов. Чтобы выяснить, насколько эффективен ваш Firewall при отражении атак снаружи, полезно прогуляться по указанным ниже ссылкам, после чего будет проведена проверка и выдан отчет. Некоторые тесты повторяются, какие-то требуют регистрации, а есть и такие, что, кроме браузера MSIE, ничего другого не воспринимают. В общем, выберите выбор за вами.